هک کردن چگونه انجام می شود؟

هک کردن به عملیاتی اطلاق میشود که در آن یک فرد با دسترسی غیرمجاز به سیستم، شبکه یا برنامهای میتواند اطلاعات محرمانه را بدست آورد، همچنین تغییراتی در سیستم اعمال کند یا به نحو دیگر، امنیت سیستم را به خطر بیاندازد. هک کردن فعالیتی غیرقانونی است و میتواند بسیار مخرب باشد.

انواع هک کردن

هک کردن چگونه انجام می شود؟

بصورت کلی در هک کردن، تفاوتهایی از قبیل نوع و روش اقدام به هک دیده می شود. در زیر به بررسی سه نوع رایج هک کردن میپردازیم:

- هکرهای سفید

هکرهای سفید افرادی هستند که از مهارتهای خود برای افزایش امنیت سیستمها استفاده میکنند. آنها به صورت قانونی با اجازه صاحبان سیستمها، به بررسی آسیبپذیریها و پیدا کردن نقاط ضعف در سیستمها میپردازند تا این موارد را به صاحبانشان، اطلاع دهند.

- هکرهای سیاه

هکرهای سیاه افرادی هستند که با هدف دسترسی غیرمجاز به سیستمها، اطلاعات محرمانه را بدست میآورند و یا به سیستم آسیب میرسانند. آنها از مهارتهای خود برای کسب منافع مالی یا خرابکاری به سیستمها استفاده میکنند.

- هکرهای خاکستری

هکرهای خاکستری دستهای میان هکرهای سفید و سیاه هستند. آنها بدون اجازه صاحب سیستمها، آنها را هک کرده و به آنها اطلاع

نمیدهند، اما در نهایت از دسترسی غیرمجاز خود سود میبرند.

انواع هک های موجود

به طور کلی، هک کردن در انواع مختلفی وجود دارد که میتوان آن را در چهار دسته زیر تقسیم بندی کرد:

- هک کردن سیستمها و شبکهها:

این نوع هک کردن شامل نفوذ به سیستمهای کامپیوتری و شبکههای مختلف است. هکرها با استفاده از ضعفهای امنیتی، نفوذ به سرورها، رایانهها، روترها، فایروالها و سایر اجزای سیستمی را هدف قرار میدهند. این حملات میتوانند منجر به دسترسی غیرمجاز، دزدیدن اطلاعات، تغییر و کنترل سیستمها، ایجاد خسارت و سرقت هویت شود.

- هک کردن وبسایتها و برنامهها:

در این دسته، هکرها به دنبال نفوذ به سایتها و برنامههای وب هستند. آسیب پذیریهای امنیتی مانند ضعفهای برنامهای، نفوذ از طریق فرمها، تزریق کدها و حملات XSS (Cross-Site Scripting) میتوانند مورد استفاده هکرها قرار گیرند. نتیجه این حملات شامل دستیابی به اطلاعات کاربران، اختلال در عملکرد سایت، دسترسی غیرمجاز و تغییرات نامطلوب در صفحات وب میشود.

- هک کردن دستگاهها و اینترنت اشیا (IoT):

با رشد فناوری اینترنت اشیا، هکرها هدف خود را به دستگاههای متصل به اینترنت مانند دوربینهای مداربسته، سیستمهای خانه هوشمند، دستگاههای پزشکی و سایر اشیاء هوشمند گسترش دادهاند. این نوع حملات میتواند منجر به کنترل غیرمجاز دستگاهها، دزدیدن اطلاعات حساس، حملات رمزگشایی و تخریب سرویس باشد.

- هک کردن رمزها و شبکههای بیسیم:

در این نوع حملات، هکرها به دنبال شکستن و رمزگشایی رمزها و پسوردهای مورد استفاده در شبکههای بیسیم هستند. با استفاده از تکنیکهایی مانند حملات Brute Force، رمزگشایی WEP/WPA و شنود ترافیک، هکرها میتوانند به شبکههای بیسیم ، دسترسی غیرمجاز داشته باشند و اطلاعات کاربران را بدست آورند.

فرآیند هک کردن

فرآیند هک کردن مراحلی دارد که هکر برای دستیابی به هدف خود طی میکند. در زیر به مراحل اصلی هک کردن میپردازیم:

- جمعآوری اطلاعات

هکر در این مرحله با جستجو و تحلیل اطلاعات درباره هدف خود، اقدام به جمعآوری اطلاعات لازم میکند. این اطلاعات میتواند شامل آدرس IP، نام کاربری و پسورد، نقاط ضعف سیستم و سایر اطلاعات مربوط به هدف باشد.

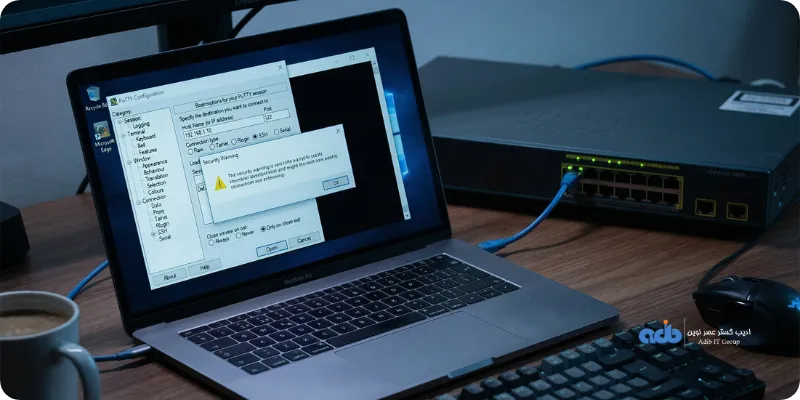

- اسکن و یافتن آسیبپذیری سیستم

در این مرحله، هکر از ابزارهای خاصی برای اسکن سیستم هدف استفاده میکند تا نقاط ضعف و آسیبپذیریهای سیستم را شناسایی کند. این اطلاعات به هکر کمک میکند تا به سیستم نفوذ کرده و کنترل آن را در دست بگیرد.

- بدست آوردن دسترسی

با شناسایی نقاط ضعف سیستم، هکر در این مرحله سعی میکند به سیستم، دسترسی پیدا کند. این شامل استفاده از تکنیکهایی مانند انجام حملات مخرب، اشتباهات انسانی و مهندسی اجتماعی است.

- حفاظت از دسترسی

بعد از بدست آوردن دسترسی به سیستم، هکر سعی میکند تا از دسترسی خود محافظت کند. او از روشهای مختلفی مانند پنهان کردن فعالیتهای خود، پاک کردن ردپای خود و انجام تغییرات در سیستم برای جلوگیری از شناسایی خود استفاده میکند.

روشهای محافظت در برابر هک کردن

هک کردن چگونه انجام می شود؟

برای محافظت از سیستم خود در برابر هک کردن، میتوانید از روشهای زیر استفاده کنید:

- بروزرسانی نرمافزارها و سیستمعامل: بروزرسانی منظم نرمافزارها و سیستمعامل، آسیبپذیریهای موجود را برطرف میکند و امنیت سیستم را افزایش میدهد.

- استفاده از رمزنگاری قوی: استفاده از رمزنگاری قوی برای اطلاعات محرمانه، مانع دسترسی هکرها به آنها میشود.

- استفاده از رمزهای پیچیده: استفاده از رمزهای پیچیده برای حسابها و دسترسیها، احتمال نفوذ هکرها را کاهش میدهد.

- ایجاد رمز عبور قوی: استفاده از رمز عبور قوی با ترکیبی از حروف کوچک و بزرگ، اعداد و نمادها، دسترسی هکرها را مشکل میکند.

- استفاده از رمز دو مرحلهای تأیید هویت: استفاده از رمز دو مرحلهای تأیید هویت، امنیت دسترسی را بهبود میبخشد و از هک شدن جلوگیری میکند.

پیشرفتهای امنیتی در برابر هک کردن

تکنولوژی همواره در حال پیشرفت است و همچنین روشهای هک کردن نیز در حال تغییر و تحول هستند. بنابراین، صنعت امنیت از روشهای نوینی برای مقابله با هک کردن استفاده میکند. برخی از پیشرفتهای امنیتی عبارتند از:

- هوش مصنوعی و یادگیری ماشین: استفاده از هوش مصنوعی و یادگیری ماشین در تشخیص الگوهای ناهنجار و شناسایی حملات هکرها بسیار موثر است.

- تشدید قوانین و مقررات: قوانین و مقررات سختتری در خصوص امنیت سایبری اعمال شده است تا هکرها را متوقف کند و مجازاتهای سختتری برای آنها در نظر گرفته شود.

- آموزش و آگاهی: افزایش آگاهی کاربران درباره روشهای محافظت و هوشمندی در عملکرد سیستمها، در کاهش خطر هک کردن تأثیرگذار است.

سخن آخر

هک کردن عملی مخرب است که میتواند باعث بروز خسارتهای جدی برای سیستمها و شبکهها شود. در برابر هک کردن، میتوانید با استفاده از روش های محافظتی مناسب و نگهداری بهروزرسانیهای لازم، سیستم خود را محافظت کنید.

امیدواریم این مقاله به شما در درک بهتری از هک کردن و روشهای محافظت در برابر آن کمک کرده باشد.

سوالات متداول

آیا همه هکرها با نیت بد عمل هک را انجام می دهند؟

خیر، هکرها را میتوان به سه دسته سفید، سیاه و خاکستری تقسیم کرد.

چگونه میتوانم سیستم خود را در برابر هک کردن محافظت کنم؟

بروزرسانی نرمافزارها و سیستمعامل، استفاده از رمزنگاری قوی، استفاده از رمزهای پیچیده، ایجاد رمز عبور قوی و استفاده از رمز دو مرحلهای تأیید هویت از جمله روشهای محافظتی هستند.

آیا پیشرفتهای امنیتی در برابر هک کردن ایجاد شده است؟

بله، صنعت امنیت همواره در حال پیشرفت است و از تکنولوژیهای نوین برای مقابله با هک کردن استفاده میکند

آیا همه کسانی که هک کردن را یاد میگیرند ، هدف مخرب دارند؟

خیر، هک کردن میتواند به عنوان یک مهارت مورد استفاده قرار گیرد و به منظور افزایش امنیت سیستمها نیز آموزش دیده شود. اما استفاده نادرست از این مهارت به غیرقانونی بودن آن اشاره دارد.