چگونه یک کامپیوتر هک می شود؟

چگونه یک کامپیوتر هک می شود؟ احتمالا تا به حال با تهدیدات هکرها مواجه شده اید که ممکن است باعث خالی شدن حساب های اینترنتی شما شده باشد، بدون آنکه شما از آنها استفاده کرده باشید. همچنین ممکن است متوجه شده باشید که شخص دیگری در شبکه ی اجتماعی از ID شما استفاده می کند.

تعریف هک

هک به طور کلی به دسترسی و نفوذ به سیستم های امنیتی کامپیوتری یا شبکه های اطلاعاتی با هدف کشف ضعف های امنیتی، جاسوسی، تغییر و یا حذف اطلاعات و موارد مشابه اشاره دارد. عمل هک برای بسیاری از افراد حریم خصوصی را تهدید میکند و به همین دلیل هک به صورت غیرقانونی در بسیاری از کشورها محدود و ممنوع است.

هکر کیست؟

هکر، چگونه یک کامپیوتر هک می شود؟ شخصی است که با داشتن دانش و تجربه لازم در زمینه فناوری اطلاعات، به دنبال آزمایش و کشف ضعف های امنیتی سیستم ها و شبکه های اطلاعاتی مختلف است. برخی از هکرها به منظور بهبود امنیت و رفع ضعف های سیستمی، به صورت قانونی دست به کار میشوند و به آنها “هکرهای قانونی” میگویند. اما برخی هکرها نیز به منظور دسترسی غیرقانونی به اطلاعات حساس و محرمانه سیستم ها، دست به اقداماتی مثل جاسوسی و تغییر اطلاعات میزنند.

هکر کیست؟

هکر، شخصی است که با داشتن دانش و تجربه لازم در زمینه فناوری اطلاعات، به دنبال آزمایش و کشف ضعف های امنیتی سیستم ها و شبکه های اطلاعاتی مختلف است. برخی از هکرها به منظور بهبود امنیت و رفع ضعف های سیستمی، به صورت قانونی دست به کار میشوند و به آنها “هکرهای قانونی” میگویند. اما برخی هکرها نیز به منظور دسترسی غیرقانونی به اطلاعات حساس و محرمانه سیستم ها، دست به اقداماتی مثل جاسوسی و تغییر اطلاعات میزنند.

مقایسه هکرهای واقعی و نفوذی

چگونه یک کامپیوتر هک می شود؟ به عبارت دیگر، هکرهای واقعی به دنبال پیدا کردن ضعف های امنیتی در سیستم ها هستند و با اطلاعاتی که دارند، تلاش میکنند تا بهترین راهکارهای امنیتی را اجرا کنند. در عین حال، بسیاری از هکرها نیز به صورت غیرقانونی و با هدف دسترسی به اطلاعات حساس، به فعالیت هکری میپردازند که به آنها “هکرهای نفوذی” میگویند.

انگیزه ی هکر برای هک کامپیوتر

هکران خوب انگیزه های متفاوتی دارند که از هکران بد جدا می شود. هکران خوب به دنبال یافتن نواقص و ضعف های سیستم های امنیتی هستند تا بتوانند به مسئولین اطلاع دهند و در جهت بهبود سیستم های امنیتی عمل می کنند. آن ها به دنبال بهبود امنیت و حفاظت از حریم خصوصی کاربران هستند.

زمینه ی کاری هکران

هکران خوب به دنبال ارتقای فناوری و تحقیق در زمینه امنیت هستند. آن ها معمولا در قسمت های امنیتی و نظارتی کار می کنند و برای پیدا کردن نواقص ممکن است با اجازه مالکان سیستم ها، تست های امنیتی بروی سیستم های آن ها انجام دهند.

در کل، هکران خوب به دنبال بهبود امنیت و تحقیقات در زمینه امنیت هستند و هدفشان محافظت از حریم خصوصی کاربران و بهبود امنیت سیستم های اطلاعاتی است.

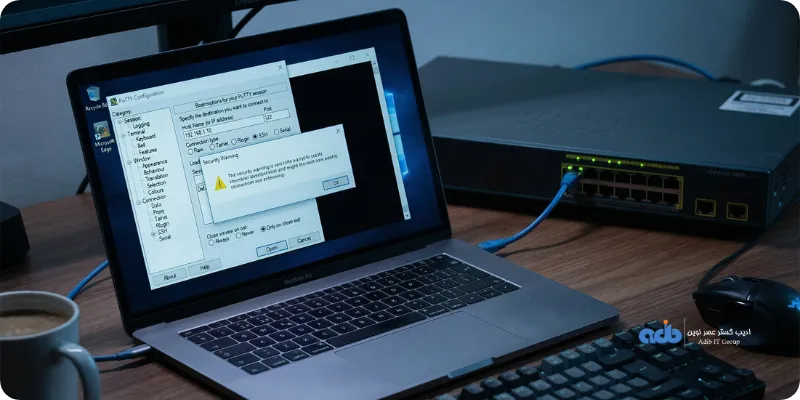

چگونه کامپیوتر هک می شود؟

به صورت کلی می توان گفت “رایج ترین روش، ساده ترین روش است”. یکی از روشهای رایج برای هک کردن، حدس زدن رمز عبور است.

به بیان دیگر، بسیاری از افراد برای حفظ رمز عبور قوی و امن، از انواع و اقسام رمزهای پیچیده به همراه عددهای و سمبلهای خاص استفاده می کنند، اما در عوض، بسیاری از افراد به سادگی از رمز عبوری ضعیف و قابل حدس زدن استفاده می کنند که این امر، کار هکران را برای دستیابی به اطلاعات شخصی کاربران، ساده می کند.

- خواندن پسورد

روش هک کردن رایج دیگر، خواندن پسورد از روی دست کاربر در هنگام تایپ آن است. یا فرستادن یک ایمیل با یک صفحه ورود مشابه صفحه ورود سرویسهای ایمیل معروف مانند هاتمیل یا یاهو به کاربران با دلایل مختلفی نظیر تایید هویت و صحت رمز عبور، برای جمعآوری اطلاعات کاربری استفاده می شود.

- جمعآوری و ذخیره کردن تمام حروفی که تایپ شده

همچنین، برنامه هایی نیز برای جمعآوری و ذخیره کردن تمام حروفی که تایپ می شوند، وجود دارند. هکر این برنامه ها را اجرا کرده و سپس کاربر را متقاعد میکند که رمز خود را تایپ کند. حروف واردشده توسط کاربر در یک فایل متنی ذخیره شده و هکر در آینده می تواند از آن استفاده کند تا رمزعبور را کشف کند.

- حدس زدن پاسخ سوال اولیه در هنگام ساخت حساب

یکی از روشهای پراستفاده برای هک کردن، حدس زدن پاسخ سوالی است که شما در هنگام ساخت حساب کاربری برای خود انتخاب کردهاید تا در صورت فراموش کردن رمزعبور، از شما پرسیده شود. در برخی از سرویسهای ایمیل مانند یاهو، برای جلوگیری از این نوع حملات، پاسخ به سوالات امنیتی به تاریخ تولد و آدرس و کد پستی نیز نیاز دارد.

- فرستادن ایمیل تغییر رمز

همچنین، هکر میتواند با فرستادن ایمیلی شبیه به صفحه ورودی سرویسهای ایمیل مشهور مانند هاتمیل، کاربران را به ارائه رمز عبور خود تشویق کند و در این راه، رمزعبور کاربران را جمعآوری کند. همچنین، هکر میتواند به کارکنان سرویس دهنده ایمیل نامه بزند و درخواست تغییر رمزعبور دهد با ارائه مشخصات کاربری، و در صورتی که کارکنان به این درخواست پاسخ دهند، می توانن وارد حساب کاربری، شما شوند.

- فرستادن یک فایل آلوده

علاوه بر این، هکر میتواند با فرستادن یک فایل آلوده به ویروس یا تروجان، سیستم شما را آلوده کند و از طریق آن، به عنوان یک سرور عمل کند و یکی از پورتهای کامپیوتر را برای دسترسی به آن بازگذارد. از طریق اتصال به پورت باز شده و پیداکردن IP شما، هکر میتواند به راحتی به حساب کاربری شما دسترسی پیدا کرده و رمزعبور آن را بیابد.

اقدامات پیشگیری از هک کامپیوتر

- انتخاب یک رمزعبور قوی و پیچیده

برای جلوگیری از هک شدن، با انتخاب یک رمزعبور قوی و پیچیده میتوانید خود را در برابر حملات محافظت کنید. بهتر است رمزعبورتان شامل ترکیبی از حروف بزرگ و کوچک، اعداد و علائمی نظیر کاما، پرانتز و کروشه باشد.

- عدم انتخاب اطلاعات شخصی به عنوان رمز

همچنین، بهتر است از رمزعبورهایی که شامل اسم، فامیل، شماره تلفن، شماره شناسنامه یا تاریخ تولد هستند، خودداری کنید زیرا این اطلاعات به راحتی قابل حدس زدن هستند.

- مراقبت از افشای رمز در زمان ورود

هنگام وارد کردن رمزعبور، مراقب باشید که کسی نزدیک شما نباشد و در صورت امکان، از کلیدهای منحرف کننده، استفاده کنید تا هیچکس نتواند رمزعبور شما را ببیند.

- استفاده از برنامه مدیر رمز مانند LastPass یا 1Password

همچنین، استفاده از یک مدیر رمزعبور مطمئن و قوی نظیر LastPass یا 1Password هم میتواند به شما در جلوگیری از هک شدن کمک کند. این ابزارها به شما کمک میکنند تا رمزعبورهای پیچیده و تصادفی بسازید و آنها را به صورت امن ذخیره کنید. همچنین، از طریق این ابزارها، میتوانید در همه جا با استفاده از یک رمز عبور اصلی، به تمام حسابهای خود دسترسی پیدا کنید.

خلاصه مطلب

هک کردن یک کامپیوتر می تواند به گسترش دسترسی غیرمجاز و کنترل بر روی سیستم هدف منجر شود. این فرآیند معمولا با دسترسی به نام کاربری و رمز عبور صورت می گیرد، اما ممکن است با استفاده از آسیب پذیری هایی که در سیستم وجود دارد انجام شود. بهترین راه برای جلوگیری از هک کامپیوتر تأمین امنیت هرچه بیشتر برای سیستم و برنامه های کاربردی است.